Königstein (pu) – Mitten im Informationszeitalter steckend, gibt es kaum noch Menschen, die sich von der digitalen Welt fernhalten; vielmehr zählen die Übermittlung und Speicherung von Informationen sowie das Kommunizieren über Computer und Smartphone sowohl privat als auch beruflich längst zum Alltagsbild. Bei allen Vorteilen dieser Entwicklung wie etwa die Möglichkeit des schnellen Abrufens von E-Mails, Surfen im Internet, Online-Banking und vieles mehr, werden die damit verbundenen Gefahren durch einen falschen Klick häufig völlig unterschätzt.

Dabei ist die Bedrohung durch Cyber-Kriminalität nach den Worten des Vorstandssprechers des Vereins Handwerk und Gewerbe in Königstein (HGK), Martin Neubeck, alles andere als weithergeholt. Ganz im Gegenteil! Wie er im Rahmen des jüngsten monatlichen Stammtischs aus der Sicht des Versicherungskaufmanns erläuterte, ergaben 2018 durchgeführte Versicherungsumfragen bei deutschen Unternehmen, dass nicht nur 61 Prozent mindestens einer Cyber-Attacke (gezielter Angriff auf größere, für eine spezifische Infrastruktur wichtige Rechnernetze von außen) ausgesetzt, sondern immer mehr kleine und mittelständische Unternehmen betroffen waren. Daraus resultierend gelten Cyber-Risiken mittlerweile als das zweitgrößte Risiko für Unternehmen. Tendenz steigend!

Bewusstsein schärfen

Dies vor Augen und die Häufung der Fälle im Hochtaunuskreis hat den Vorstand des Handwerk- und Gewerbevereins dazu bewogen, derartige Geschehnisse zwecks Sensibilisierung der Bevölkerung verstärkt in den Fokus der Öffentlichkeit zu rücken. Erst in der jüngeren Vergangenheit wurde nach Schilderung Neubecks ein in der Burgenstadt ansässiges Autohaus Opfer einer digitalen Erpressung, nachdem mittels einer Fake-E-Mail der Einbruch in das System gelang. „Diese E-Mail mit einem PDF-Anhang hat, wie mir berichtet wurde, ganz normal ausgesehen, aber sie hatte die fatale Auswirkung, dass sie den Server verschlüsselte und nichts mehr ging“, so Neubeck.

Zwar sei dem Unternehmen im Endeffekt einerseits die Zahlung des Lösegelds erspart geblieben, andererseits jedoch die Konsequenz gewesen, aus Sicherheitsgründen das komplette System zu erneuern, was den Betrieb für zwei Wochen komplett lahmgelegt habe. Gänzlich rund laufe es immer noch nicht.

Die Experten unterscheiden im Übrigen bei Cyber-Kriminalität die Computerkriminalität, bei der im engeren Sinne lediglich ein Computer mit oder ohne Internetnutzung als Tatwaffe eingesetzt wird, und die Internetkriminalität, bei der die Straftaten auf dem Internet basieren oder mit den Techniken des Internets geschehen. Für die Betroffenen kommt die Attacke in der Regel aus „heiterem Himmel“.

Vorgehensweise von Hackern

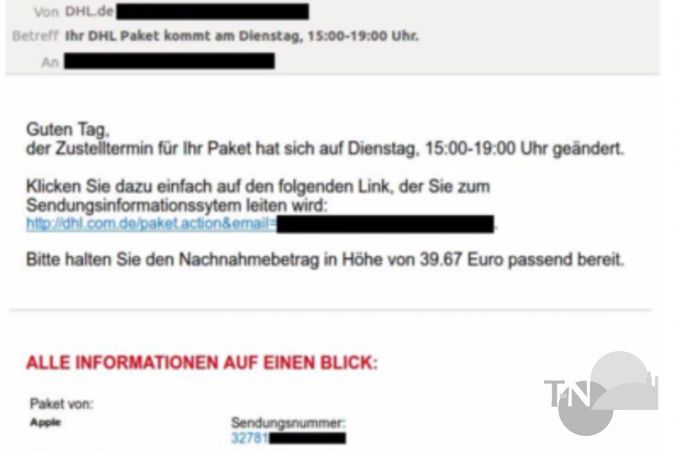

Zu den ausgesprochen beliebten Vorgehensweisen zählt beispielsweise laut Neubeck der Versuch der Mitarbeiterbeeinflussung. Beim sogenannten Social Engineering nehmen die Täter entweder per Telefon oder per E-Mail Kontakt auf und versuchen, Personen dazu zu bewegen, entweder vertrauliche Informationen preiszugeben oder sie zum Kauf eines Produktes oder zur Freigabe von Finanzmitteln zu bewegen. „Die Anrufer sind penetrant, sie versuchen es immer wieder“, warnte der HGK-Vorstandssprecher.

Die weiteren Gefahren sind DoS-Attacken (Denial of Service), die Dienstverweigerung und Systemüberlastungen nach sich ziehen, SQL-Injektion (Einschleusen von Befehlen in die EDV) oder der physische Zugang (Datenabruf, Installation von Soft- oder Hardware). Nach vorliegenden Erkenntnissen trifft es vor allem Unternehmen aus Forschung und Entwicklung, Produktion, Beschaffung, Logistik, Vertrieb, Personalwesen oder Finanz- und Rechnungswesen; es drohen Datenverlust, -löschung und -manipulation, Betriebsunterbrechung oder Erpressung.

Für betroffene Unternehmen kann es richtig hart kommen, denn neben Eigenschäden wie Kosten für Krisenmanagement inklusive Forensik, Benachrichtigungen, Wiederherstellung von Daten/Netzwerken, Betriebsunterbrechungsschäden inklusive Vertragsstrafen, für Reputation, Rechtsberatung und Verfahren, behördliche Verfahren/Bußgelder oder Zahlung von Erpressungsgeld, kämpfen viele mit Drittschäden. Darunter fällt die Verletzung von Datenschutz, Persönlichkeitsrechten, geistigen Eigentumsrechten oder die Übermittlung von Malware oder DoS-Attacken auf Drittsysteme. Das kann nicht nur teuer werden, sondern existenzbedrohend! Nach einer vorliegenden Studie betrugen 2016 in Deutschland die durchschnittlichen Kosten für Datenverlust 154 Euro pro Datensatz.

Anhand einiger Beispiele führte Neubeck drastisch vor Augen, über welche Beträge man nach Cyber-Attacken ganz schnell spricht: Oft über mehrere zehntausend Euro, nachdem sich ein Krimineller ins IT-System eingehackt hat und Geld auf sein eigenes Konto überweist, über regelmäßig erhöhte Telefonrechnungen von 5.000 bis 50.000 Euro, wenn es Kriminellen gelungen ist, sich auf die Telefonanlage des Unternehmens aufzuschalten und Anrufe von dort auf teure Servicerufnummern oder ins Ausland routet. Immer wieder gern genommen von Kriminellen: Zugang zum E-Mail-Account des Geschäftsführers verschaffen und von dort aus –- gegebenenfalls zusätzlich über einen Telefonanruf einem Mitarbeiter – in der Buchhaltung glaubhaft machen, eine hohe Summe wegen eines geheimen und dringenden Geschäfts anzuweisen.

Nicht auf dem Schirm

Häufig gar nicht auf dem Schirm haben Mitarbeiter die möglichen Folgen, wenn sie ihren unverschlüsselten Laptop mit sensiblen Kundendaten in der Bahn vergessen oder Ähnliches. Gemäß geltendem Datenschutzrecht müssen daraufhin alle betroffenen Kunden über den Verlust informiert werden, die Zugangsdaten erneuert werden. Accounts, deren Passwort innerhalb einer Frist nicht geändert wurde, werden automatisch gesperrt, ein externes Callcenter beauftragt, Anfragen der Kunden zu übernehmen. Der Schaden liegt schnell im sechsstelligen Euro-Bereich. Ergo: Es lohnt sich, Vorsorge zu treffen, sei es durch Eigenanalyse, Rat suchen und Abschluss einer Versicherung.

Damit war der Bogen geschlagen zum zweiten Referenten des Abends, Michael Kinze, Inhaber der Friedrichsdorfer IT-Dienstleister-Firma Comtwentyone, der zunächst anhand von Beispielen die Funktion von Computer-Schadprogrammen wie Emotet & Co erklärte und anschließend technische und organisatorische Schutzmaßnahmen vorstellte. Nichtsdestotrotz schickte er voraus: „100-prozentige Sicherheit gibt es in der IT nicht, allerdings kann man das Risiko einer Infektion signifikant ändern!“

Präventivmaßnahmen

Das A und O dabei, neben der Einbindung von IT-Spezialisten, ist die Prävention durch Schulung und Sensibilisierung der Mitarbeiter! Von entscheidender Bedeutung außerdem die Verschlüsselung der Festplatte, Erstellen/Umsetzen einer Berechtigungsstruktur, Erarbeiten von Firewallregeln. IT-Notfallplanung – und regelmäßige Wiederherstellungstests der Backups. „Schön, wenn Sie theoretisch über Backups verfügen, nur bringt es Ihnen gar nichts, wenn diese im Ernstfall nicht funktionieren“, verriet er einen der häufigsten Fehler. Nicht zu vergessen: geschärfte Sinne beim Umgang mit den vermeintlich so harmlosen USB-Sticks. Ganz gleich, ob sie verloren gehen oder irgendwo herumliegen, sobald sich ungeschützte Daten darauf befinden, an die Unbefugte jederzeit herankönnen, kann es rasch ungewollte Konsequenzen haben. Schutz bieten codierte USB-Sticks.

Dem Rechnung tragend: Es ist mehr als ratsam, Vorsicht walten zu lassen bei allem, was mit der digitalen Welt zusammenhängt.